搜索精彩内容

包含"cyber kill chain"的全部内容

Whats APT:浅谈APT攻击 – 作者:LinuxSelf

Whats APT:浅谈APT横看成岭侧成峰,远近高低各不同APT(Advanced Persistent Threat):高级持续威胁,主要特点是利用手段高,攻击持续,高危害。换句话说其实当于持续性高级渗透,加上恶意的目的...

美国政府再次指责俄罗斯黑客攻击其关键基础设施 – 作者:JingleCats

Cylance的研究员报道称网络攻击者在利用一个核心路由器针对一些基础设施进行攻击,美国指责这一攻击的实施者为俄罗斯。主要针对能源、核、商业设施、水、建筑、航空及重要制造部门的多个组织实...

工业控制系统(ICS)安全专家必备的测试工具和安全资源 – 作者:物联网安全实验室

工业控制系统(ICS)通常被安全行业用来测试网络和应用中的漏洞。在这里,您可以找到综合工业控制系统(ICS)工具列表,其中包括在所有企业环境中执行渗透测试操作。工业管理系统(ICS / SCADA)现...

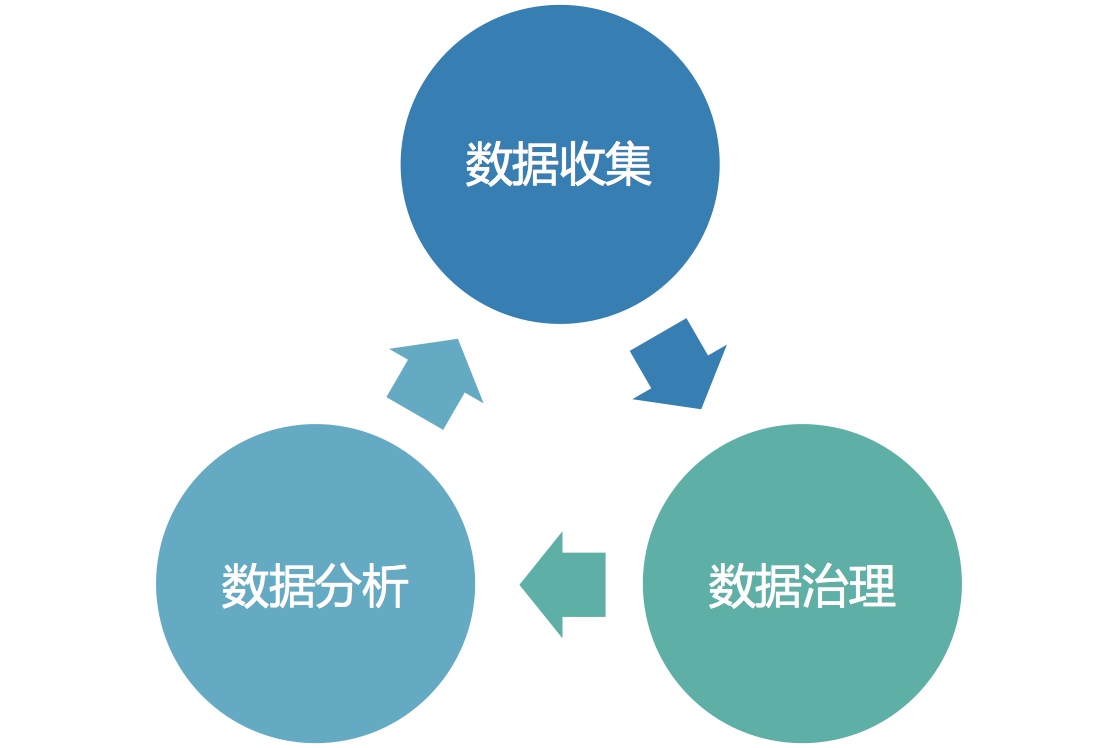

数据安全分析思想探索 – 作者:倚剑醉酒笑红尘

*本文作者:倚剑醉酒笑红尘,属于FreeBuf原创奖励计划,未经许可禁止转载前言日志分析在入侵检测中的应用越来越广泛,合适的使用日志,使日志产生巨大的价值,本文旨在探讨如何让日志的价值在安...

为什么说不要用VLAN、VPC解决东西向隔离问题 – 作者:pearwith

前言作为一个严谨的、有着职业操守的安全从业人员,首先我要摸着良心说:技术没有好坏,评价一个技术,我们主要看它能否在某些场景下很好的解决特定问题。而基于我们多年来的运维经验及实际的客...

从零开始聊一聊态势感知 – 作者:Yale1024

*本文作者:Yale1024,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。0x012016年4月19日,习近平总书记在网络安全与信息化工作座谈会上的讲话:网络安全和信息化是相辅相成的。安全是发展的...

SecWiki周刊(第268期) – 作者:SecWiki

安全资讯[事件] 维基解密公开的数千份可下载敏感文件https://nosec.org/home/detail/2487.html[新闻] 国家安全机关公布三起境外网络攻击窃密案件http://www.xinhuanet.com/legal/2019-04/...

国家网络安全能力成熟度模型(五) – 作者:宇宸de研究室

前言本部分介绍网络防御能力搭建。同样的,部分内容一般企业不会涉及,作为参考,学习一下。正文D 1.5 – Cyber Defence概述从指挥控制和情报收集机制,到后勤系统、高精度武器、定位和信息系统...

企业安全建设与态势感知 – 作者:insight

*全文为萧观澜本人工作经验总结,FreeBuf仅做整理,无任何修饰或故事化,原味呈现最真实的企业安全人心声作者简介 萧观澜,现任华为终端云服务principal engineer,负责华为终端云服务全线业...

张福:MITRE ATT&CK威胁检测框架研究心得分享 – 作者:kelvin2294

近期,我们邀请资深安全专家在“金融业企业安全建设实践”微信群、实践2群、读者群,进行在线直播分享系列。本期我们邀请到的嘉宾是张福。如需查阅更多嘉宾分享,请关注本公众号。提示:本文有9...